|

НовостиСИГМА-группа компанийНаукаПроизводствоСтатьи и публикацииСертификатыЛицензииНаградыОтзывыКонтактыЦентральный офисСеверо-ЗападВакансииЛоготипы

| |

ВОПРОСЫ ИНТЕГРАЦИИ ТЕХНИЧЕСКИХ СРЕДСТВ БЕЗОПАСНОСТИ

С.И. Козьминых,

С.И. Козьминых,

кандидат технических наук,

НИЦ «Охрана» ГУВО МВД России

А.К. Крахмалев,

кандидат технических наук,

НИЦ «Охрана» ГУВО МВД России

Рассмотрены вопросы области применения, назначения, состава и критериев выбора интегрированных систем безопасности - нового перспективного направления развития технических средств обеспечения безопасности.

Проблема обеспечения безопасности становится с каждым годом все более актуальной. Это связано, как и с субъективными причинами, например, с ухудшением криминогенной ситуации в регионах, так и с объективными процессами развития общества. Развитие атомной энергетики и химической промышленности, появление новых энергоемких производств и технологий, конструкционных и строительных материалов и т.д. приводит к увеличению степени радиационной, пожарной, экологической опасности. Появляются новые виды угроз безопасности жизни и деятельности людей. Процессы, происходящие в обществе, связанные с социальной напряженностью, влиянием на психику человека неблагоприятных экологических факторов и т.д. приводят к росту числа преступлений. Экономические преобразования в России приводят к необходимости защиты, как личности, так и предпринимательской деятельности не только от физических угроз, но и от угроз экономического, информационного и юридического характера.

В целях повышения уровня безопасности в настоящее время широко внедряются в практику интегрированные системы безопасности (ИСБ). В большинстве случаев ИСБ рассматривается как набор технических подсистем обладающих конструктивной, информационной, программной и эксплуатационной совместимостью и предназначенных для решения вопросов обеспечения безопасности крупных и средних объектов, таких, как банки, предприятия, учреждения, офисы и т.д.

Интегрированные системы безопасности являются наиболее перспективными средствами обеспечения комплексной безопасности объектов.

В состав технических средств ИСБ включаются охранная и пожарная сигнализация (ОПС), телевизионные системы видео контроля (ТСВ), системы контроля доступа (СКД), а также ряд дополнительных подсистем, обеспечивающих защиту от различных видов угроз, возникающих на объектах. Основная область применения ИСБ - обеспечение комплексной безопасности больших, средних и особо важных объектов. Использование ИСБ позволяет решать на новом качественном уровне задачи по обеспечению безопасности кредитно - финансовых объектов.

В соответствии с этим ГУВО МВД России было принято решение о включение в «Перечень технических средств вневедомственной охраны, разрешенных к применению» ИСБ отечественного производства, выпускаемых серийно, имеющих сертификаты соответствия ЦСА ОПС ГУВО МВД России и органа по сертификации ГУГПС МВД России, прошедших подконтрольную эксплуатацию на объектах и экспертизу в НИЦ «Охрана» ГУВО МВД России.

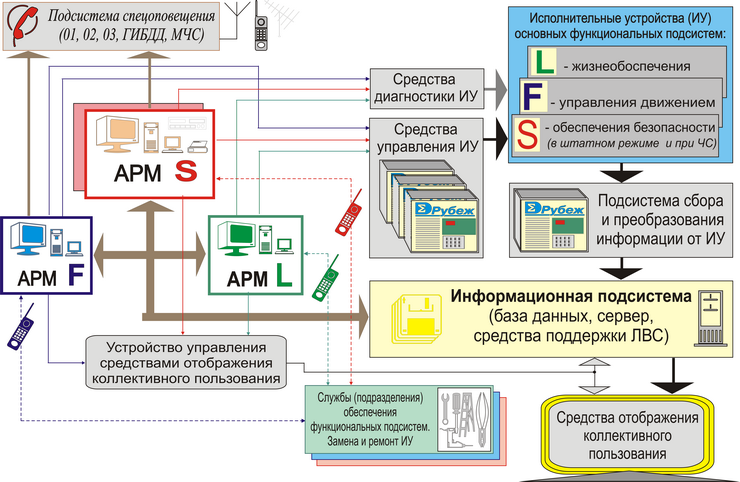

ИСБ «Рубеж-07-3» (НПФ «СИГМА - Интегрированные системы», г. Москва) предназначена для обеспечения безопасности средних и больших объектов. Реализует аппаратно-программное объединение подсистем охранной, пожарной сигнализации, контроля и управления доступом, системы телевизионного наблюдения. Имеет адресно-радиальную структуру построения. Обеспечивает возможность работы и программирования без компьютера, и возможность объединения в локальную сеть с управлением от ЭВМ и наращивания разветвленной структуры. Модульность архитектуры системы и возможности программирования на этапе подготовки проекта позволяют строить сложные программно-технические комплексы, объединяющие интегрированные системы безопасности с системами жизнеобеспечения объекта и автоматизированными системами управления технологическими процессами. На рис.1 приведен пример обеспечения безопасности автомагистрального тоннеля на основе автоматизированной системы функционирования, жизнеобеспечения и безопасности «Рубеж-07-3».

Краткие характеристики системы «Рубеж-07-3»:

- информационная емкость (количество подключаемых охранных и пожарных ШС) - 255;

- количество устройств контроля доступа - 32 (64 точки доступа);

- количество релейных выходов для управления внешними устройствами - 160 (с возможностью расширения до 255);

- выход для подключения к ЭВМ, принтеру;

- возможность объединения по сети 255 контроллеров в систему, содержащую 65025 шлейфов, 8160 устройств контроля доступа, 16320 считывателей (клавиатур).

Рис.1. Комплекс систем автоматизированного управления функционированием, жизнеобеспечением и безопасностью объекта на основе системы «Рубеж-07-3»

Использование ИСБ позволяет обеспечить безопасность как одного, так и группы объектов, обеспечивая при этом централизованный контроль, автоматизированную регистрацию всех событий и централизованное конфигурирование всей системы. Конечно внедрение таких систем требует значительных финансовых затрат, но они будут значительно меньше по сравнению с тем вариантом, когда каждая из подсистем используется в автономном режиме, а эффективность применения ИСБ значительно выше.

Еще одним компонентом ИСБ, который обязательно присутствует в составе любой из подсистем, является система оповещения. Она присутствует в каждой подсистеме в виде световых и звуковых оповещателей, световых табло, мониторов компьютеров и т.д. Однако в ряде случаев система оповещения может представлять собой отдельную техническую систему, например, систему речевого оповещения, выполненную на основе радиотрансляционной сети и аппаратуры.

Кроме того, некоторые разработчики и производители ИСБ рассматривают набор технических средств, входящих в систему более широко, и включают в нее средства контроля и управления жизнеобеспечением объекта, (электроснабжение, вентиляция, лифты, водоснабжение и др.). В этом случае ИСБ обеспечивают большие возможности и представляют собой системы, называемые интегрированными системами жизнеобеспечения объекта. Иногда применяется термин «Системы интеллектуального здания».

Рассматривая такие системы как ИСБ с новыми функциями необходимо оценивать их характеристики и возможности для правильного выбора технических средств для планирования и проектировании общей системы безопасности объекта. Следует отметить, что в этом случае недостаточно учитывать только технические средства. Необходимо рассматривать систему безопасности в целом, как совокупность организационно-технических мер, направленных на защиту от угроз.

Существующие в настоящее время подходы к проектированию системы безопасности основаны на эвристических методах, которые рассматривают систему путем перехода от частного к общему как совокупность компонентов, выполняющих свои задачи. При возрастании сложности систем, классический (индуктивный) подход к построению системы оказывается малоэффективным. Создаваемая система образуется путем суммирования отдельных ее компонентов и не учитывает возникновение новых системных эффектов.

Для решения проблемы совершенствования систем безопасности необходимы новые направления, основанные на системном подходе к анализу и синтезу систем, который представляет собой совокупность методов, с использованием моделирования на ЭВМ.

Определение конкретных требований к безопасности базируется на анализе угроз. При этом следует рассматривать как источник угроз, так и объект защиты от них. В целом, как источником угроз, так и объектом защиты от них, могут выступать три компонента:

- человек;

- природа;

- техногенная среда (то, что создано человеком, включая и информацию).

Говоря об охране, охранной сигнализации, системах телевизионного (охранного) наблюдения, системах контроля доступа мы рассматриваем в качестве объекта защиты все три компонента (человек, природа и техногенная среда), а в качестве источника угроз - человека.

Исходя из этого, задачу для подсистем охранной сигнализации, телевизионного (охранного) наблюдения, контроля доступа по обеспечению безопасности можно рассматривать, как организацию мер по защите жизни и здоровья людей, сохранности их собственности и экологической среды от источника угроз, возникающих в результате действий человека.

Задача обеспечения пожарной безопасности предполагает учет взаимодействия всех трех компонентов, как в качестве объектов защиты, так и в качестве источников угроз.

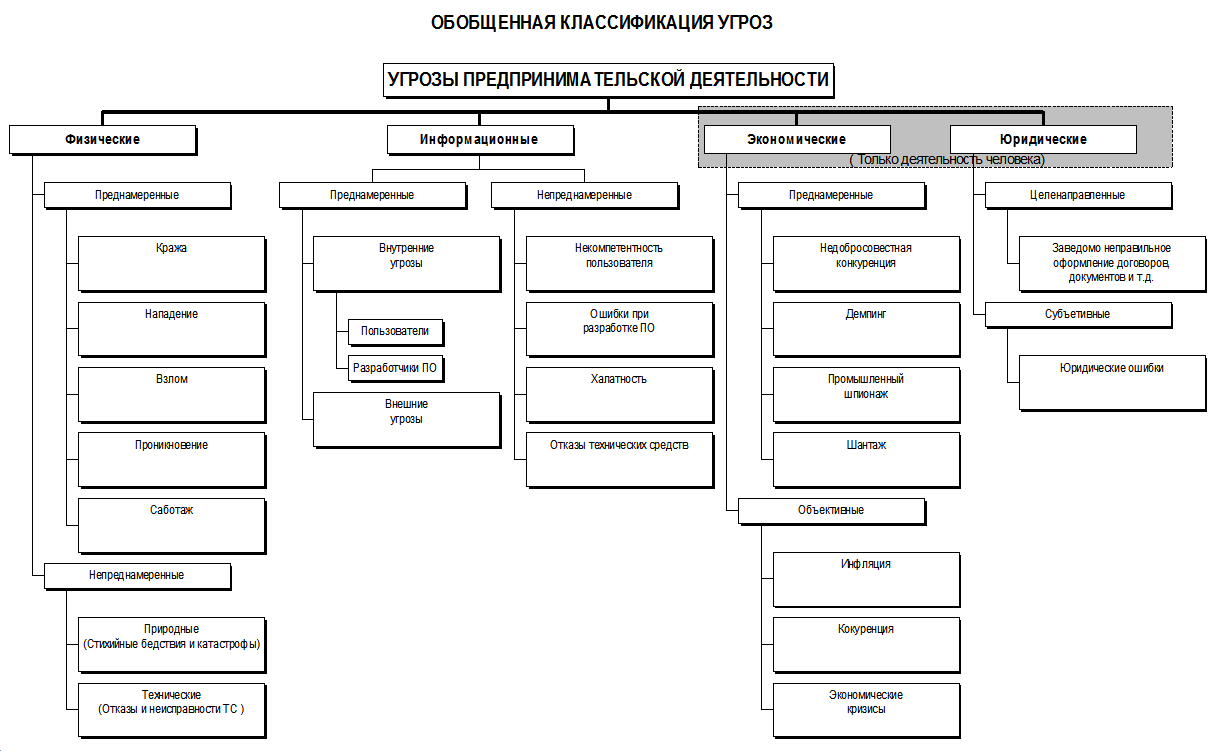

Угрозы другого характера (экономические, информационные, юридические) должны также рассматриваться подробно при планировании и проектировании системы безопасности с учетом анализа источников и объектов защиты. Пример классификации угроз приведен на рис.2.

Рис.3. Пример классификации угроз

Процесс борьбы с угрозами можно разделить на три этапа:

- предотвращение угроз (меры профилактического характера, когда угроза еще не действует, но потенциально существует, например, для систем охраны это техническая укрепленность объекта);

- обнаружение угроз (меры, призванные выявить угрозу в момент ее появления, например, охранная или пожарная сигнализация);

- ликвидация последствий угроз (меры, которые принимаются после прекращения действия угрозы, например, задержание нарушителя, тушение пожара и т.д.).

Обеспечение эффективной безопасности предполагает решение проблем моделирования угроз, их количественной и качественной оценки с учетом сложности структурно-функционального построения системы безопасности и ее элементов и данных о внешних воздействиях естественного и искусственного происхождения.

На прошедшей в июне этого года международной конференции «Информатизация правоохранительных систем» были представлены ряд работ посвященных вопросам комплексной безопасности объектов.

В работах /1/ и /2/ отмечается ограниченность учета при построении систем безопасности только технических средств и предлагается использование системного подхода на этапе разработки концепции безопасности объекта с учетом рационального распределения ресурсов на создание и эксплуатацию систем безопасности. В работе /3/ рассматриваются террористические угрозы, связанные с авариями и катастрофами техногенного характера. В ряде других докладов предлагается постановка и направления решения задач разработки модели угроз для оценки степени безопасности объекта. При этом необходимо учитывать физическую сущность, свойства угроз, провести их классификацию.

Подход к классификации угроз был использован в стандарте на системы контроля доступа (СКД). Этим стандартом /4/ вводится понятие «несанкционированные действия» (НСД) и дана классификация НСД применительно к задаче контроля доступа.

- Несанкционированные действия (НСД) - действия, целью которых является несанкционированное проникновение через устройство преграждающее управляемое (УПУ).

- Взлом - действия направленные на несанкционированное проникновение через УПУ, путем его разрушения.

- Вскрытие - действия направленные на несанкционированное проникновение через УПУ, без его разрушения.

- Манипулирование - действия, производимые с устройствами контроля доступа без их разрушения, целью которых является получение действующего кода или приведение в открытое состояние заграждающего устройства. Устройства контроля доступа могут при этом продолжать правильно функционировать во время манипулирования и после него и следы такого действия не будут заметны. Манипулирование включает в себя также действия над программным обеспечением.

- Наблюдение - действие, производимое с устройствами контроля и управления доступом без прямого доступа к ним, целью которых является получение действующего кода.

- Копирование - действие, производимое с идентификаторами, целью которых является получение копии идентификатора с действующим кодом.

- Принуждение - насильственные действия над лицом, имеющим право доступа, с целью несанкционированного проникновения через УПУ. Устройства контроля и управления доступом при этом могут функционировать нормально.

- Саботаж (состояние саботажа по ГОСТ 50776) - преднамеренно созданное состояние системы, при котором происходит повреждение части системы.

Таким образом, введен класс угроз – несанкционированные действия и определены на описательном уровне частные модели (взлом, вскрытие и т.д.). Для исследования моделей угроз необходимо выбрать соответствующие математические методы. При этом следует учитывать, что угрозы безопасности, в общем виде, носят вероятностный характер и характеризуются высокой степенью априорной неопределенности, что необходимо учитывать при построении модели. Таким образом, в наиболее общем виде математическим аппаратом для построения моделей угроз может служить раздел теории вероятности – теория принятия решений в условиях априорной неопределенности. В приложении к задаче оценки угроз информационной безопасности в работе /4/ предлагаются следующие подходы:

- теория надежности для описания угроз, создаваемых техническими средствами (сбои, отказы, ошибки и т.д.);

- математическая статистика для описания естественных угроз (природные явления, стихийные бедствия и т.д.);

- теория вероятности для описания угроз, создаваемых людьми по небрежности, халатности и т.д.;

- экспертные методы для описания умышленных угроз.

В работе /5/ предложен метод имитационного моделирования и разработана имитационная модель для решения задачи противопожарной защиты некоторых объектов. Достоинство имитационного моделирования в том, что исследование поведение системы проводится на ЭВМ, а не на реальном объекте, что существенно снижает стоимость эксперимента. При этом, естественно, должна быть доказана адекватность модели решаемой задаче.

Рассматривая основную задачу ИСБ как борьбу с угрозами различного характера, можно в качестве основного критерия для выбора систем безопасности использовать количественный показатель, связанный с числом угроз, на защиту, от которых рассчитана данная ИСБ. Подход при определении этого критерия должен быть расширен с учетом подробного анализа угроз по укрупненным основным направлениям. Например, для подсистемы охранной сигнализации, входящей в состав ИСБ, необходимо подробное рассмотрение угроз, связанных с несанкционированным проникновением на объект. Учитывая взаимосвязь в ИСБ организационных и технических мер обеспечения безопасности, большое значение приобретает проблема защиты информации и несанкционированного доступа к системе. Частично эта проблема была затронута при разработке стандарта на средства и системы контроля и управления доступом /6/. Положения этого стандарта могут быть развиты далее в ИСБ.

Особое значение в современных условиях рыночной экономики приобретает необходимость обеспечения безопасности предпринимательской деятельности организаций. Кроме физической защиты людей и объектов, которая осуществляется техническими средствами ИСБ, необходимо обеспечивать экономическую, информационную и юридическую безопасность личности, собственности, предпринимательской деятельности. Для решения этой задачи в ИСБ должен быть включен дополнительный модуль. Учитывая специфику действия угроз экономического, информационного и юридического характера, можно предложить, что данный модуль может быть реализован программными средствами.

В статье /7/ рассмотрена концепция четырех уровней сетевого взаимодействия для технических подсистем ИСБ. Первый (высший) уровень представляет собой компьютерную сеть типа клиент/сервер на основе сети Ethernet, с протоколом обмена tcp/ip и с использованием сетевых операционных систем WidowsNT или Unix. Этот уровень обеспечивает связь между сервером и рабочими станциями операторов. На данном уровне возможна реализация работы программного модуля, обеспечивающего поддержку безопасности экономического и юридического характера. Данный модуль может быть разработан на основе современных информационных технологий, систем баз данных, экспертных систем, баз знаний. При функционировании в единой сети и единой программной оболочке, возможно, реализовать автоматизацию процесса принятия решений в критических ситуациях.

Таким образом, подводя итоги можно отметить следующее:

- Технические средства интегрированных систем безопасности (ИСБ), наиболее широко представленне на рынке, включают в себя охранную и пожарную сигнализацию, контроль доступа, видеонаблюдение.

- Дальнейшее развитие ИСБ идет по направлению интеграции с системами жизнеобеспечения объекта (системы «интеллектуального здания»).

- Интеграция только технических средств недостаточна для решения вопросов комплексной безопасности объекта. Необходим более широкий подход, учитывающий взаимодействие мер организационного и технического плана.

- Появление угроз нового характера (экономических, информационных, юридических и др.) требует включения в ИСБ дополнительных средств и подсистем для защиты от данного вида угроз. При этом объектом защиты может быть не только человек и объект, но и в целом предпринимательская деятельность предприятия.

- Одним из комплексных критериев оценки эффективности ИСБ может служить количественный показатель, связанный с числом угроз, защиту от которых может обеспечить данная ИСБ.

Литература.

- Соломанидин Г.Г. Разработка подходов к построению системы обеспечения комплексной безопасности. // Сб. тезисов докладов VIII Международной конференции «Информатизация правоохранительных систем – 99».- М. Академия управления МВД РФ. 1999.

- Оленин Ю.А., Шепитько Г.Е., Медведев И.И. Методика оценки комплексной безопасности объектов. // Сб. тезисов докладов VIII Международной конференции «Информатизация правоохранительных систем – 99».- М. Академия управления МВД РФ. 1999.

- Соломанидин.Г.Г., Сехов.Н.В. Подходы к определению угроз террористического характера. // Сб. тезисов докладов VIII Международной конференции «Информатизация правоохранительных систем – 99».- М. Академия управления МВД РФ. 1999.

- Фисун.А.П Моделирование и оценка угроз информационной безопасности. // Сб. тезисов докладов VIII Международной конференции «Информатизация правоохранительных систем – 99».- М. Академия управления МВД РФ. 1999.

- Крахмалев. А.К. Разработка методов построения локальных систем контроля заданного пространства с использованием ЭВМ для управления противопожарной защитой объектов. // Диссертация на соискание ученой степени к.т.н.- М. МЭИ. 1992.

- ГОСТ Р 51241-98 «Средства и системы контроля и управления доступом. Классификация. Общие технические требования. Методы испытаний». // М. ИПК Издательство стандартов, 1999.

- Крахмалев А.К. Контроль доступа и интегрированные системы безопасности. // М. - Техника охраны. 1998, №1.

- Козьминых С.И. Совершенствование организации взаимодействия служб и подразделений ОВД в процессе борьбы с квартирными кражами на основе методов моделирования. // Диссертация на соискание ученой степени к.т.н.- М. Академия МВД России. 1996.

(статья приводится в сокращении и в авторской редакции с разрешения авторов)

Архив публикаций